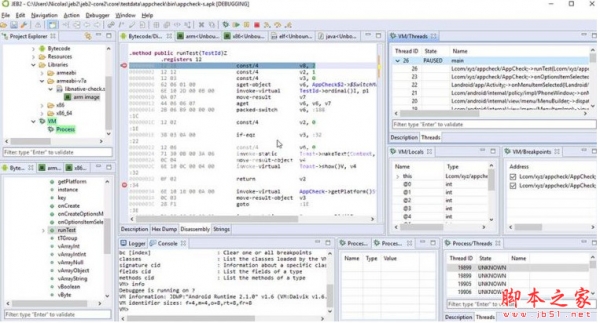

反汇编逆向工程 JEB Decompiler v5.34.0 免费安装版

- 大小:756MB

- 分类:反 编 译

- 环境:Windows

- 更新:2025-12-22

热门排行

简介

JEB 是一个逆向工程平台,用于手动或作为分析管道的一部分对代码和文档文件执行反汇编、反编译、调试和分析。手动或作为分析管道的一部分执行代码和文档文件的反汇编、反编译、调试和分析。

使用 JEB 分析 Android 应用程序、对 Windows 恶意软件进行逆向工程、审核嵌入式代码等等。简单友好的操作过程,强大的性能,花费更少的时间获得更轻松的工作流程,自动执行各种复杂的任务,减轻压力,提高效率。

功能特色

1、安卓反编译器+安卓调试器

使用JEB对恶意APK执行逆向工程和安全审计。

缩短昂贵的逆向工程时间:在几分钟内反编译经过混淆的APK、检查Java代码并调试闭源应用。我们的模块化后端,加上强大的桌面平台UI前端,允许重构操作和脚本来自动执行复杂的任务。

对Android应用程序,无论是好软件还是坏软件,小型或大型,执行静态和动态分析。

使用我们的Dalvik反编译器(包括多dex APK)反编译代码。

重构分析以阻止应用程序保护程序生成的模糊代码。

重建资源和经过模糊处理的XML文件。

调试Dalvik代码以及所有本机代码(Intel,ARM)无缝衔接。

通过我们的API自动执行逆向工程任务并编写脚本。

强大:

对Android应用程序和Dalvik字节码执行精确而强大的反编译。

我们的内部反编译器包括能够自动解密内容的优化器,取消反映API调用,并清理多种类型的混淆代码。

我们的Dalvik和本机代码调试器提供无缝分析实时应用程序的功能,允许检查代码和挂钩敏感API。

灵活:

重构、注释、导航和修改分析输出。

我们的分析模块支持代码重构,虚拟层次结构来组织高度混淆的代码,或代码清理(例如,在解密混淆内容时或非反射代码)。

扩展:

利用JEB API自动执行逆向工程任务。

使用Java或Python,用户可以编写脚本和插件来自动化逆向工程过程。高级用户可以编写成熟的分析模块和无头前端。反编译器扩展接受用户提供的IR优化器来进一步清理模糊代码。

2、英特尔x86反编译器

使用JEB对x86 32位和x86 64位程序和恶意软件进行反向工程。

x86反编译器和x86-64反编译器提供以下功能:

增强反汇编,包括动态调用站点的解析、寄存器的候选值确定、动态交叉引用等。

将x86和x86-64反编译为伪C源代码。

部分类恢复和反编译为C++对于使用MS VCPP编译的程序(见视频)。

高级优化传递以阻止受保护或混淆的代码。

用于高效Windows文件分析的Win32类型库和通用签名。

允许重构的交互式层:类型定义、堆栈帧构建、重命名/注释/交叉引用等。

完整的API和对中间表示的访问,以在Python或Java中执行高级和/或自动化代码分析。

3、ARM反编译器

使用JEB对为ARM平台编写的程序和恶意软件进行逆向工程。

我们的ARM机器代码反编译器允许逆向工程师和安全审核员分析恶意的ARM二进制文件。

ARM反编译器提供以下功能:

增强的反汇编,包括动态调用站点和系统调用的解析、寄存器的候选值确定、动态交叉引用等。

将ARM 32位和ARM-Thumb代码反编译为伪C源代码。

高级优化传递以阻止受保护或混淆的代码。

允许重构的交互式层:类型定义、堆栈帧构建、重命名/注释/交叉引用等。

完整的API,用于在Python或Java中执行高级和/或自动化代码分析。

4、MIPS反编译器

使用JEB对MIPS嵌入式程序和恶意软件进行逆向工程。

我们的MIPS处理器和微控制器机器代码解码器允许逆向工程师和安全审计员分析恶意MIPS程序并审计复杂的嵌入式系统(路由器,机顶盒,物联网设备等)。

MIPS反编译器提供以下功能:

增强的反汇编,包括动态调用站点和系统调用的解析、寄存器的候选值确定、动态交叉引用等。

将MIPS 32位反编译为伪C源代码。

高级优化传递以阻止受保护或混淆的代码。

允许重构的交互式层:类型定义、堆栈帧构建、重命名/注释/交叉引用等。

完整的API,用于在Python或Java中执行高级和/或自动化代码分析。

5、RISC-V反编译器

使用JEB RISC-V模块对RV32/RV64程序和二进制文件进行逆向工程。

我们的RISC-V机器代码反编译器允许逆向工程师和安全审计员分析RV32和RV64程序。

RISC-V插件特有的功能:

代码对象文件:在Linux ELF,Windows PE或无头代码(例如固件)中支持RISC-V。

反汇编器:支持RV32/RV64,以下ISA扩展的常规和压缩操作码:I(整数),Zifencei,Zicsr,M(乘法)、A(原子)、F(单浮点)、D(双浮点)、C(压缩)。请注意,目前不支持RV128,RVE(嵌入式)和其他更“奇特”的扩展(mem tx,simd,vector等)。

反编译:支持32位和64位的RVI(整数/通用操作的反编译)。对F/D扩展(浮点指令)的反编译器支持是计划添加的。

重定位:支持特定于RISC-V的常见ELF重定位。处理常见的PLT解析器存根。

调用约定:支持调用约定ILP32D和LP64D。可以定义自定义调用约定。

类型库:适用于Linux 32/64或Windows 32/64的ARM或MIPS类型库可以重复使用。

6、WebAssembly反编译器

使用JEB对WebAssembly二进制模块进行逆向工程。

WebAssembly插件提供以下功能:

增强的wasm二进制模块的反汇编和解析。

将wasm字节码反编译为伪C源代码。

高级优化传递以阻止受保护或混淆的代码。

用于键入/重命名/注释/交叉引用等的交互层。

脚本和插件的完全API访问权限。

JEB WebAssembly插件也可用于反编译编译为wasm的智能合约,例如EOS或Parity合约。

7、以太坊反编译器

使用JEB对以太坊不透明的智能合约和dApp进行逆向工程,以生成类似Solidity的高级代码。

减少昂贵的逆向工程时间:反编译以太坊智能合约类似solidity的源代码,可轻松理解和审查闭源合约和dApp。

反编译EVM合约代码到类似Solidity的高级代码,使用我们的以太坊反编译器。

注释分析结果,以更好地了解编译的合约或dApp正在做什么。

通过我们的API自动执行逆向工程任务或编写脚本。

8、Simatic S7 PLC程序反编译器

S7 PLC块反编译器扩展为逆向工程师和安全审计员提供了分析西门子Simatic S7 PLC程序的支持。单击下面的按钮了解完整详细信息。

9、PDF文档分析器

使用业内最好的PDF文档分析器分析恶意Adobe™PDF文件。

我们的PDF模块分解和解码PDF文件以提供访问权限到其内部组件,例如资源和脚本。它检测结构损坏并发出通知以报告可疑区域。通过桌面客户端或无外设客户端(如文件分析器堆栈或自动化管道)利用PDF模块。

使用我们的PDF分析器手动或自动对各种尺寸的文档进行逆向工程。

将PDF结构分解为视觉上引人注目且可导航的树。

处理损坏的文件,复杂的流(例如,多个编码等)。

检索20+通知和警报由分析器生成,用于精确定位可疑区域,并使用它们对文件做出确定。

即使在最极端的情况下也能提取嵌入式Javascript。

通过JEB API自动执行逆向工程流程,以执行批量分析。

chrome下载

chrome下载 知乎下载

知乎下载 Kimi下载

Kimi下载 微信下载

微信下载 天猫下载

天猫下载 百度地图下载

百度地图下载 携程下载

携程下载 QQ音乐下载

QQ音乐下载