比特币vs 量子计算:一次讲透两者的区别与关系

加密圈每隔几个月就会掀起一轮“量子威胁”的讨论,而最近关于“9分钟 破 解 比特币”的新闻再次刷屏。当普通电脑需要亿万万年才能完成的计算,量子计算机或许只需要几分钟,这种颠覆性的能力,究竟会给比特币带来什么?两者之间到底是什么关系?

什么是比特币?什么是量子计算?

什么是比特币?

比特币是一种去中心化的数字货币,可以理解为一个全球共享的、公开透明的账本。它的核心安全依赖于密码学——你的比特币存在一个“保险箱”里,你有一把谁也看不到的“私钥”钥匙;只有用这把钥匙才能打开保险箱,而其他人只能看到保险箱外面的“公钥”编号。简单说,公钥是地址,私钥是密码——可以公开地址让人转账,但密码绝对不能泄露。

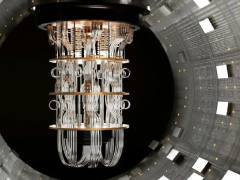

什么是量子计算?

量子计算则是一种全新的计算方式。我们平时用的电脑(包括手机)用“比特”作为最小信息单位,每个比特只能是0或1。但量子计算机用的是量子比特,它可以同时是0和1-。量子比特可以同时表示0和1,这种特性让它能并行处理海量可能性。传统计算机要一个个试密码,量子计算机可以同时尝试所有组合——这就是它“快”的本质。用Shor算法运行的量子计算机,破解传统公钥加密所需的时间可以呈指数级下降。

比特币和量子计算的核心区别

用一张表说清楚两者的本质不同:

| 对比维度 | 比特币 | 量子计算 |

|---|---|---|

| 本质 | 一种去中心化的数字货币和网络 | 一种全新的计算方式(硬件技术) |

| 运行方式 | 依赖经典计算机节点和互联网运行 | 依赖量子比特的叠加和纠缠特性 |

| 核心安全机制 | 椭圆曲线加密(ECDSA)和哈希算法 | 正在发展的抗量子加密算法 |

| 当前状态 | 已运行16年,全球超3亿用户 | 仍在实验室研究阶段,尚未商用 |

| 威胁关系 | 量子计算可能威胁其加密安全 | 量子计算被视为比特币的潜在“天敌” |

一个是“账本和钱”,一个是“超级计算机”,两者是完全不同层面的东西。比特币是量子计算的“应用场景”,而量子计算是比特币的“潜在威胁”。这种关系就像锁和万能 钥匙——锁已经很坚固,但万能 钥匙如果造出来,锁就可能被打开。

量子威胁不再是未来式

长期以来,加密货币社群对于量子计算的讨论,大多皆停留在未来远期的威胁,不过随着Google Quantum AI 实验室与加州理工学院发表的联合论文问世,似乎量子计算对于比特币而言,再也不是遥不可及的威胁了。

2026 年的技术分水岭

过去科学界普遍认为量子位元的噪声与纠错是难以逾越的障碍,但2026 年3 月发表的Willow 2 晶片可以在九分钟内,相当于不到一个比特币区块产生的时间内完成对特定公钥的逆向破解。

这意味着量子威胁已正式从学术论文中的机率问题上升至矽谷实验室里的工程进度问题,对于加密资产持有者而言目前正处于关键的节点:密码学的护盾尚未破碎,但墙上的裂纹已经清晰可见。

34.6% 比特币受威胁

当我们谈论量子威胁时,必须厘清关键的密码学事实:比特币地址并不等于公钥。

比特币的架构中,资金的安全性由两道防线守护:第一道是基于椭圆曲线的非对称加密ECDSA,而第二道则是杂凑函数如SHA256 。量子计算对于前者有相当大的威胁,对后者威胁则有限。

谁是那34.6%?

这690 万枚面临风险的比特币,可以将其归类为公钥已暴露的资产,在骇客眼里,这些钱包的防线形同虚设。

- Pay-to-Public-Key:这是中本聪最早期创造比特币时所使用的格式,2010 年以前,挖矿奖励是直接发送到公钥地址的,这意味着这些资产的公钥直接写在区块链帐本上。

- 地址反覆使用:现代的P2PKH 地址会将公钥进行二次杂凑处理,只有在转帐出去的那刻才会暴露公钥,不过万一再使用该地址储存比特币,将导致公钥完全暴露在链上。

图片来源:Blockchain Academy

65.4% 资产的避风港

剩下大约1,200 万枚比特币暂时是安全的,由于较新的钱包是采用P2PKH 或SegWit 格式储存比特币,只要你从未进行过转帐,骇客在链上看到的就只会是经由杂凑运算后的地址。

从数学层面来看,量子计算机虽然能透过Shor 演算法在短时间内破解ECDSA,但要逆向破解SHA 256 杂凑值,仍需要极其庞大的运算量。

量子计算威胁比特币的两种方式

1. 破解私钥:从公钥推出私钥

这是最直接的威胁。比特币的椭圆曲线加密算法(ECDSA)保护着你的私钥,经典计算机从公钥推导出私钥需要数亿年。但Shor算法可以大幅缩短这个时间。谷歌2026年3月的研究指出,理论上约50万个物理量子比特的量子计算机,可在9分钟内完成破解。

2. 主导挖矿:用算力篡改区块链

比特币挖矿是不断猜一个随机数,谁的设备算得快,谁就更可能抢到记账权。量子计算机的并行计算能力如果用于挖矿,理论上可以轻松垄断全网算力,从而篡改交易记录-。不过,实际量子挖矿需要极其庞大的能量,有分析认为甚至比太阳输出的总能量还多,物理上基本不可行。

两种“量子威胁”的风险等级

量子威胁其实分两个层次,风险程度完全不同:

第一类:公钥已暴露的“静态攻击”

最危险的情况。比特币早期地址(2009-2010年)采用“支付到公钥”格式,公钥一出生就暴露在区块链上,攻击者无需等待交易发生,随时可以破解。这类涉及约170万枚BTC(包括中本聪约110万枚)。此外,如果同一个地址多次使用,公钥也会暴露,总量可能达到690万枚,约占总供应量的三分之一。这是一颗随时可能爆炸的“定时炸弹”。

第二类:现代地址的“时间竞赛”

比特币后续升级了地址格式(如P2PKH、SegWit、Taproot),公钥在资产未被花费时对外隐藏,只暴露它的哈希值-。量子计算机无法直接从哈希值推导公钥,只能在交易发生时“抢跑”——交易发出后,公钥会在内存池短暂暴露,矿工打包约需10分钟。攻击者须在9分钟内完成破解并广播一笔“截胡”交易,成功率仅约41%。如果失败,资产仍在原主人手中。

量子威胁离我们还有多远?

短答案:还比较远,但窗口正在缩短。

目前最先进的量子计算机(如谷歌、IBM、中科院的)还远未达到破解比特币所需的规模。谷歌“悬铃木”处理器约70个量子比特,IBM“秃鹰”约1121个,而破解比特币需要约50万个物理量子比特。主流共识认为,威胁现有加密的量子计算机至少还需10-15年。

但谷歌已将内部后量子密码迁移的截止日期定在了2029年。量子计算的发展速度可能比预期更快,但威胁不会突然降临,而是渐进式的。

比特币社区如何应对?

币安前CEO赵长鹏明确表示:“无需恐慌,因为网络可以升级。”比特币是一个活着的协议,不是刻在石头上的碑文。具体措施包括:

- 协议升级:BIP-360提案将采用纯哈希承诺的P2MR技术,使量子计算机无法获取破解目标。

- 淘汰旧签名:BIP-361提案计划分三阶段淘汰易受攻击的旧签名方案,最终冻结未迁移的早期钱包。

- 行业协同:以太坊等公链测试格密码、哈希函数等抗量子签名方案。

- 迁移与教育:各国也在推进后量子密码标准化。

比特币的最终防线

面对量子计算威胁的步步紧逼,比特币社群并没有坐以待毙,主要在两个层面守住量子计算的威胁:底层演算法的升级与网路共识的迁移。

核心武器:后量子密码学

比特币的最终避风港在于将现有的椭圆曲线加密ECDSA 更换为抗量子演算法,目前2026 年技术界的主流共识是转向格密码学。

这类演算法的安全性建立在格中寻找最短向量的数学难题上。目前的研究证明,即使是拥有强大Shor 演算法的量子计算机,也无法在有效时间内破解这类数学结构。

抗量子Taproot 软分叉

比特币不会为了应对量子威胁而重启新链,因此目前看来最有可能的做法是透过软分叉在现有的Taproot 框架下引入新的脚本类型。

- 新地址格式:开发者将推出支持抗量子签名的PQC 地址。

- 资金迁移:用户需要发起一笔交易,将资金从旧有的易受攻击地址转移至新的PQC 地址,这笔交易将使资金转移至更安全的密码学护盾。

最后的保险

如果量子技术实现了短时间内的快速进步,那么比特币社群将采用社会层作为最后的防线。

- 冻结易受攻击地址:在量子攻击真正爆发前,透过社群共识进行全网升级,暂时冻结公钥已暴露的旧地址转帐功能,直到用户能证明所有权并安全迁移。

- 快照回滚:虽然这是极端手段,但在灾难性的骇客攻击发生后,社区有权选择在特定区块高度进行硬分叉,以抵销量子骇客的非法获利。

比特币 vs 量子计算:关系总结

| 问题 | 答案 |

|---|---|

| 量子计算机能破解比特币吗? | 理论上可以,但目前技术远未达到,还需至少10-15年 |

| 我需要卖掉比特币吗? | 短期不必恐慌,但应确保使用现代钱包(SegWit/Taproot地址) |

| 量子威胁真正危险的是什么? | 主要是早期公钥暴露的“沉睡地址”,约170-690万枚BTC |

| 比特币会死吗? | 大概率不会。社区正在积极研发抗量子升级方案 |

| 抗量子项目(如QRL)值得投资吗? | 短期炒作需谨慎,但赛道本身值得长期关注 |

量子计算确实对现有加密体系构成潜在威胁,比特币不是唯一的受害者——银行、社交媒体、军事通信都依赖同样的公钥加密。当通用量子计算机真的到来时,比特币大概率早已完成升级,而那些掌握着现代地址、使用最新钱包的用户,将有充足的时间保护自己的资产。

以上就是比特币vs 量子计算:一次讲透两者的区别与关系的详细内容,更多关于量子计算威胁比特币全面分析的资料请关注脚本之家其它相关文章!

本站提醒:投资有风险,入市须谨慎,本内容不作为投资理财建议。